로컬 워크스테이션의 SSH

업데이트 : 9 월 16, 2022

활성 상태로 연결하려면 클러스터컴퓨팅 클러스터는 느슨하게 또는 긴밀하게 연결된 집합으로 구성됩니다. 더 보기 자신의 것을 사용하여 워크 스테이션워크스테이션은 전문가용으로 설계된 강력한 컴퓨터 시스템입니다. 더 보기, 작업 설정에서 SSH 키를 구성해야 합니다. 이전에 당신의 직업을 제출하는 것입니다. SSH 키 설정 및 클러스터 연결에 대한 지침은 아래 섹션에서 확인할 수 있습니다.

SSH 키는 SSH(보안 셸) 네트워크 프로토콜에 대한 액세스 자격 증명입니다. 인증되고 암호화된 이 보안 네트워크 프로토콜은 보안되지 않은 개방형 네트워크에 있는 시스템 간의 원격 통신에 사용됩니다. SSH는 원격 파일 전송, 네트워크 관리 및 원격 운영 체제 액세스에 사용됩니다.

Windows 시스템에서 연결하는 프로세스는 Linux/MacOS 시스템의 연결 프로세스와 다릅니다.

PuTTY를 사용하여 Windows 워크스테이션에서 SSH

PuTTYgen을 사용하여 공개/개인 키 쌍을 생성할 수 있습니다. 다음에서 PuTTY를 다운로드할 수 있습니다. 여기에서 지금 확인해 보세요.. PuTTYgen 유틸리티는 PuTTY 클라이언트 설치와 함께 제공됩니다.

PuTTYgen으로 SSH 키를 생성하려면 다음 단계를 따르세요.

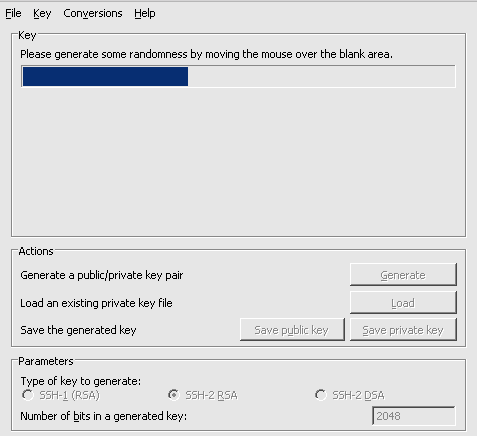

- PuTTYgen 프로그램을 시작합니다.

- 럭셔리 키 유형 생성하려면 선택하세요 SSH-2 RSA 아래에 키 메뉴 모음에 있습니다.

- 생성.

- 키 생성 알고리즘에 임의성을 제공하려면 진행률 표시줄 아래 영역으로 마우스를 이동하십시오. 진행률 표시줄이 가득 차면 PuTTYgen이 키 쌍을 생성한 것입니다.

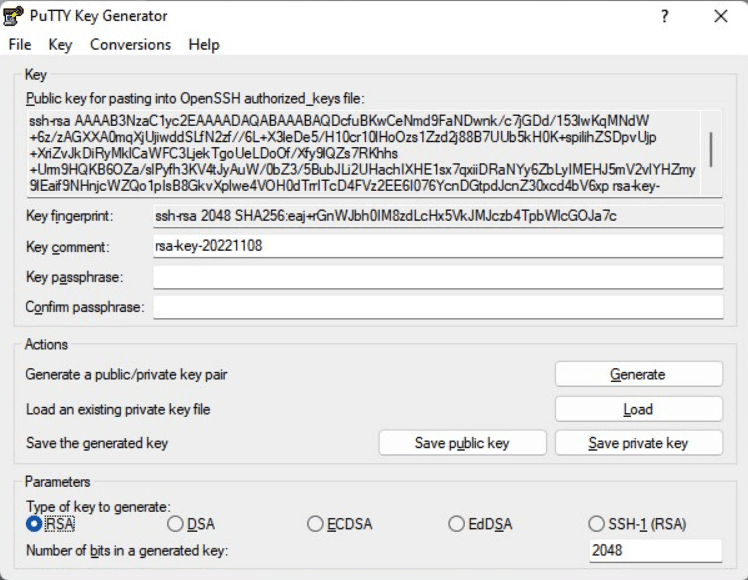

- 클릭 개인 키 저장 버튼을 눌러 개인 키를 저장하세요. 접근하기 쉬운 곳에 보관해주세요.

다음을 사용하는 것이 좋습니다. 행렬 명령 프롬프트 내에서 쉽게 액세스하고 사용할 수 있도록 SSH 키를 저장합니다.

- 라벨이 붙은 텍스트 필드를 마우스 오른쪽 버튼으로 클릭하세요. OpenSSHauthorized_keys 파일에 붙여넣기 위한 공개 키 선택하고 모두 선택.

- 동일한 텍스트 필드를 다시 마우스 오른쪽 버튼으로 클릭하고 부.

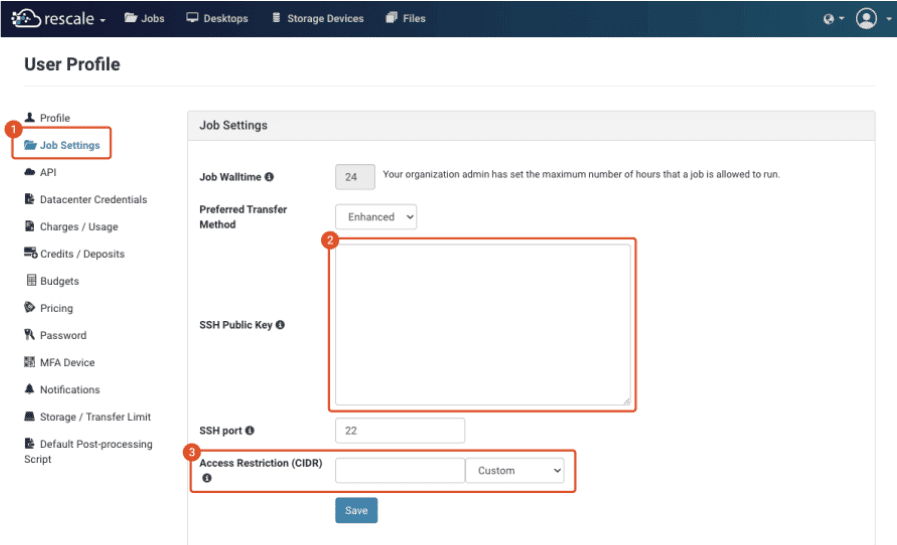

- 온 리스케일 플랫폼 계정 페이지에서 @rescale.com 버튼을 클릭하십시오.

- 선택 계정 드롭 다운 메뉴에서

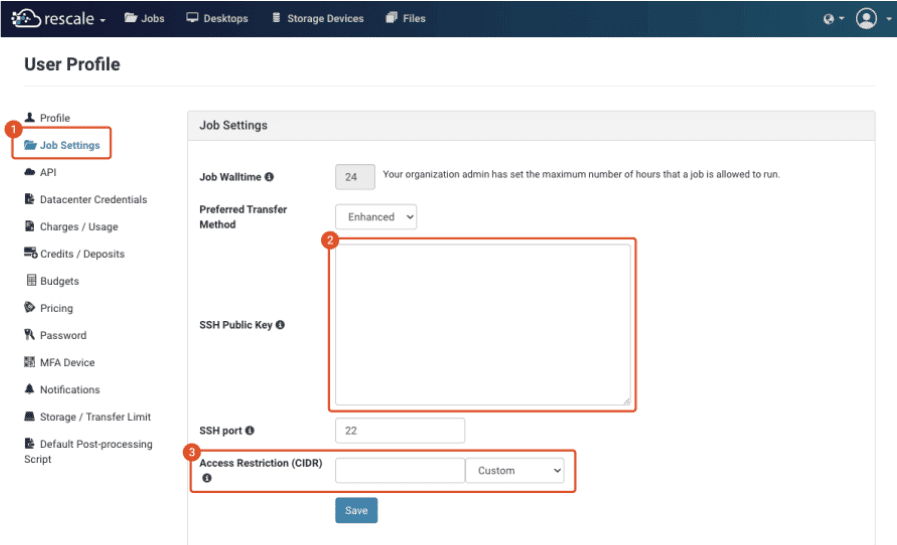

- 클릭 작업 설정 페이지 왼쪽의 옵션 (1).

- 공개 키의 내용을 복사한 후 공개 키의 내용을 SSH 공개 키 필드(2). 딸깍 하는 소리 찜하기 그러면 향후 모든 클러스터에 SSH로 연결할 수 있습니다.

- XNUMXD덴탈의 액세스 제한(CIDR 범위) 필드(3)에서는 클러스터에 액세스할 수 있는 IP 주소를 선택할 수 있습니다. 옵션 모든 곳 or 내 현재 IP 주소 풀다운 메뉴에서 자동으로 설정할 수 있습니다. 또한 다음을 편집하여 사용자 정의 CIDR(Classless Inter-Domain Routing) 규칙을 지정할 수도 있습니다. 액세스 제한(CIDR) 범위 텍스트 필드를 직접 입력하세요.

Windows에서는 PuTTY를 SSH 클라이언트로 사용하여 Rescale의 클러스터에 연결할 수 있습니다.

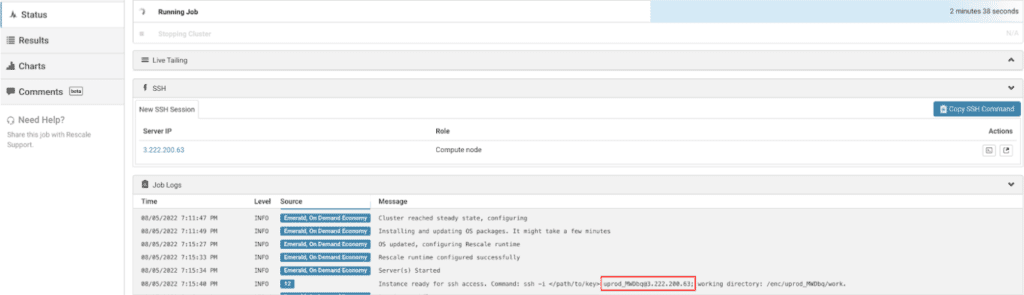

연결하려는 작업 실행을 시작하면 작업 로그 창에 Status 클러스터가 프로비저닝된 후 잠시 후에 탭이 열립니다. 이 창에는 시스템의 작업 사용자 이름과 헤드의 공용 IP 주소를 보여주는 메시지가 표시됩니다. 노드전통적인 컴퓨팅에서 노드는 네트워크의 객체입니다. ... 더 보기 클러스터의. 메시지는 다음과 같습니다.

이 예에서 작업 사용자 이름은 uprod_MWDbq@3.222.200.63이고 공용 IP 주소는 3.222.200.63입니다. PuTTY를 사용할 때 이 정보가 필요합니다. 컴퓨터에 로그인하려면 다음 지침을 따르세요.

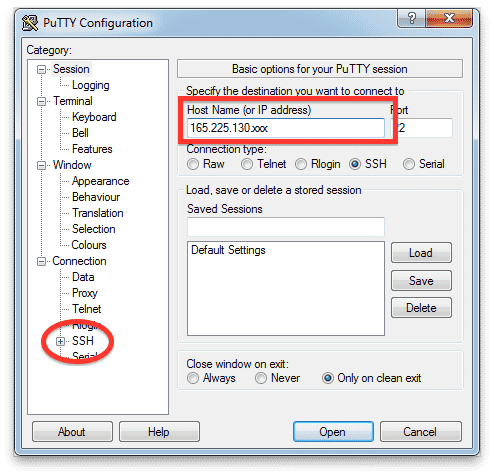

- PuTTY 프로그램을 실행합니다.

- Rescale 클러스터의 공용 IP 주소를 입력하십시오. 호스트 이름(또는 IP 주소) 입력란입니다.

참고 : 포트 번호는 작업 클러스터에 사용되는 하드웨어에 따라 다릅니다. 작업 사용자 이름과 IP 주소 옆에 있는 포트 번호를 확인하고 포트 그에 따라 값을 매깁니다. 숫자는 일반적으로 32100 또는 22입니다.

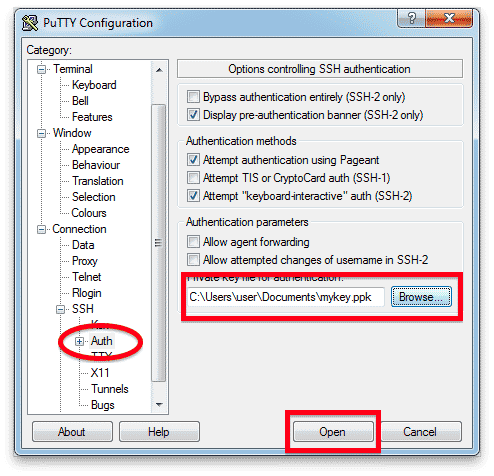

- . 범주 왼쪽 패널에서 SSH 인증을 노출하는 섹션(인증) 설정.

- 인증 SSH 인증을 제어하는 설정을 표시합니다.

- 검색 아래에 인증을위한 개인 키 파일 이전에 생성한 개인 키 파일을 선택합니다.

워크플로에 필요한 클러스터 연결 유형에 따라 일반 SSH 세션 또는 SSH 터널 연결이 필요할 수 있습니다.

일반 SSH 세션의 경우

엽니다 PuTTY 터미널 세션을 시작하려면

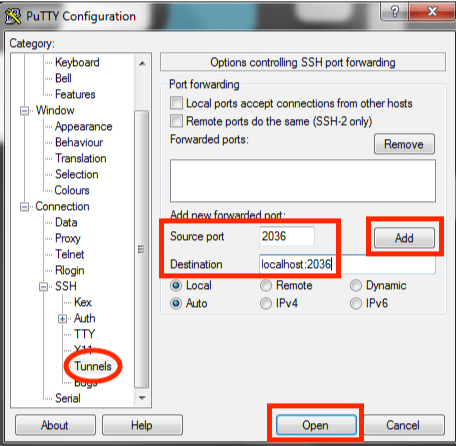

SSH 터널 연결의 경우

- 터널 포트 포워딩 설정을 표시합니다.

- 입력 소스 포트 과 목적지 제공된 필드에서 이것은 특정 섬기는 사람서버는 다른 사람에게 서비스를 제공하는 컴퓨터 프로그램입니다. 더 보기 프로그램이 제공되며 귀하에게 제공됩니다:

- 소스 포트: ####

- 목적지: 로컬호스트:####

- 추가 이 포트를 SSH 터널 구성으로 전달합니다.

- 엽니다 Putty 터미널 세션을 시작합니다.

처음으로 클러스터에 연결하면 호스트 키가 레지스트리에 캐시되지 않았음을 경고하는 PuTTY 보안 경고가 표시될 수 있습니다. 놀라지 마십시오. 이는 정상적인 경고입니다. 딸깍 하는 소리 가능 계속합니다.

로그인하려면 다음 단계를 따르세요.

에서 login as: 프롬프트에 사용자 이름을 입력하세요. 예를 들어 uprod_qpWia 키를 누릅니다 엔터 버튼.

다음으로 로그인: uprod_qpWia 공개 키 "rsa-key-1234"로 인증 중 "rsa-key-1234" 키에 대한 암호:

이제 컴퓨터에 로그인되어 있어야 합니다.

로컬 Linux/MacOS 워크스테이션의 SSH

MacOS 및 Linux에서는 터미널의 명령줄에서 SSH 키 생성 유틸리티를 실행할 수 있습니다. MacOS 터미널을 열려면 Finder를 열고 다음을 선택하세요. 유틸리티 인사말 Go 메뉴. 다음에서 터미널 애플리케이션을 찾으세요. 유틸리티 창을 클릭하고 더블클릭하세요. 그만큼 단말기 컴퓨터 이름과 사용자 이름을 표시하는 명령줄 프롬프트와 함께 창이 열립니다.

먼저 컴퓨터에 기존 키가 있는지 확인하세요. 터미널의 명령줄에서 다음을 입력합니다.

$ ls -al ~/.ssh

여기에는 다음 파일이 나열됩니다. .ssh 예배 규칙서; 그러나 새로운 MacOS 또는 Linux를 설치한 경우에는 .ssh 디렉토리가 아직 존재하지 않을 수 있습니다.

기본 공개 키 파일 이름은 다음과 같습니다.

id_dsa.pubid_ecdsa.pubid_ed25519.pubid_rsa.pub

Rescale 계정에 기존 키를 사용하려면 다음 단계로 건너뛸 수 있습니다. 공개 키 내용 복사

새 SSH 키 생성

기본적으로 모든 ID의 키가 디렉터리에 추가됩니다.

/Users/_yourname_/.sshMacOS에서/home/_yourname_/.sshLinux에서

Rescale에서 사용하려는 기존 ID(공개/개인 키 쌍)가 이 디렉터리에 있는 경우 이 단계를 건너뛰세요. 새로운 기본 ID를 생성하려면:

- 로컬 시스템에서 터미널 세션을 엽니다.

- 엔터 버튼

ssh-keygen -b 4096명령줄에서. - 이 명령은 키를 저장할 파일을 묻는 메시지를 표시합니다.

.ssh디렉터리가 존재하지 않으면 시스템에서 디렉터리를 만듭니다. - 기본 위치를 수락합니다.

XNUMXD덴탈의 ssh-keygen 명령은 공개 키와 개인 키를 사용하여 기본 ID를 생성합니다. 전체 상호 작용은 다음과 같습니다.

[mairi@centos ~]$ ssh-keygen -b 4096Generating public/private rsa key pair.Enter file in which to save the key (/home/mairi/.ssh/id_rsa):Enter passphrase (empty for no passphrase):Enter same passphrase again:Your identification has been saved in /home/mairi/.ssh/id_rsa.Your public key has been saved in /home/mairi/.ssh/id_rsa.pub.The key fingerprint is:ed:88:95:91:38:e4:5e:ff:d6:73:70:f7:43:3e:f6:3b mairi@centosThe key's randomart image is:+--[ RSA 4096]----+| . || o . . || + + || . o = || . S o ..o|| o o . .ooo|| . . . o o=o|| . .E+|| .+|+-----------------+

원하는 경우 새 키 쌍을 파일 시스템의 대체 위치, 즉 기본값이 아닌 위치에 저장할 수 있습니다. 기본적으로, ssh-keygen 2048비트 RSA 키를 생성하지만 Rescale에서는 보안상의 이유로 4096비트 키 사용을 권장합니다. -b 4096 위의 주장).

ssh-keygen 공개키와 개인키를 생성합니다. 지정하지 않으면 기본 공개 키가 다음과 같이 저장됩니다. id_rsa.pub 개인 키는 다음과 같습니다. id_rsa 귀하의 ~/.ssh 폴더. 다음을 확인하세요. ~/.ssh 해당 폴더에 대한 적절한 권한을 설정해야만 해당 폴더에 액세스할 수 있습니다.

chmod 600 ~/.ssh

Linux에서는 텍스트 편집기에서 열거나 다음을 실행하여 선택한 공개 키 파일의 내용을 복사합니다. cat 명령(이 경우 공개 키는 id_rsa.pub 파일):

$ 고양이 ~/.ssh/id_rsa.pub

MacOS에서는 다음 명령을 사용할 수 있습니다. pbcopy 터미널에서 다음과 같이 공개 키 파일의 내용을 클립보드에 복사합니다.

$ pbcopy < ~/.ssh/id_rsa.pub

- 온 리스케일 플랫폼 계정 페이지에서 @rescale.com 버튼을 클릭하십시오.

- 선택 계정 드롭 다운 메뉴에서

- 클릭 작업 설정 페이지 왼쪽의 옵션 (1).

- 공개 키의 내용을 복사한 후 공개 키의 내용을 SSH 공개 키 필드(2). 딸깍 하는 소리 찜하기 그러면 향후 모든 클러스터에 SSH로 연결할 수 있습니다.

- XNUMXD덴탈의 액세스 제한(CIDR 범위) 필드(3)에서는 클러스터에 액세스할 수 있는 IP 주소를 선택할 수 있습니다. 옵션 모든 곳 or 내 현재 IP 주소 풀다운 메뉴에서 자동으로 설정할 수 있습니다. 또한 다음을 편집하여 사용자 정의 CIDR(Classless Inter-Domain Routing) 규칙을 지정할 수도 있습니다. 액세스 제한(CIDR) 범위 텍스트 필드를 직접 입력하세요.

MacOS 및 Linux에서는 터미널을 사용하여 컴퓨터에 로그인할 수 있습니다.

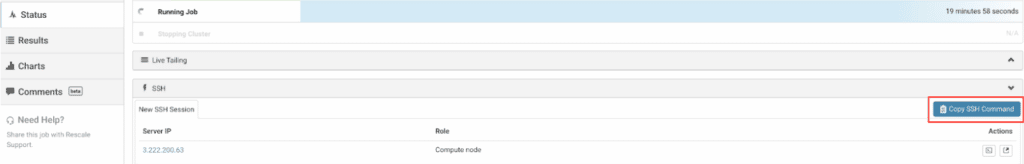

이렇게하는 가장 쉬운 방법은 SSH 명령 복사 버튼(아래에 표시됨):

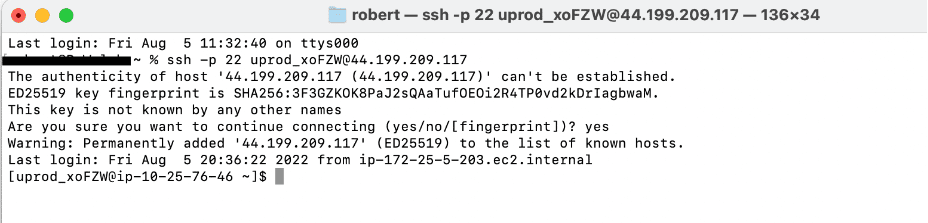

버튼을 누른 후 Linux/MacOS 시스템에서 새 터미널을 열고 이 명령을 붙여 넣으면 클러스터에 로그인됩니다.

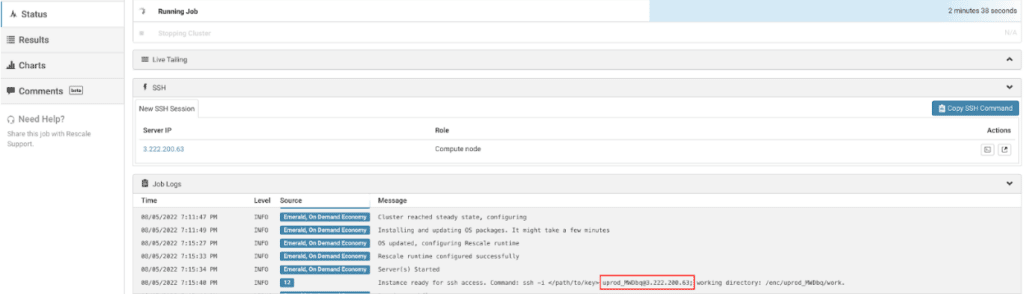

클러스터에 연결하는 또 다른 옵션은 클러스터를 프로비저닝할 때입니다. 작업 로그 섹션 Status 탭에는 시스템의 작업 사용자 이름과 클러스터 헤드 노드의 공용 IP 주소를 보여주는 메시지가 표시됩니다. 메시지는 다음과 같습니다.

이 예에서 작업 사용자 이름은 다음과 같습니다. uprod_qpWia 공용 IP 주소는 다음과 같습니다. 107.23.132.81. 클러스터에 로그인하려면 이 정보가 필요합니다.

- 터미널 창에서 클러스터에 로그인하려면 다음을 호출하세요.

ssh다음 형식의 명령을 사용합니다.

$ SSH uprod_qpWia@107.23.132.81

- 여기, 이전에 생성된 개인 키에 해당합니다.

id_rsa(아니다id_rsa.pub) - XNUMXD덴탈의

ssh명령을 사용하면 작업 사용자로 컴퓨터에 로그인됩니다. SSH 키에 대한 암호를 정의한 경우 운영 체제에서 해당 암호를 묻는 메시지를 표시합니다.

이제 터미널 프롬프트에 작업 사용자로 로그인했음이 표시되어야 하며 디렉터리 구조와 파일을 탐색하고 원하는 대로 명령을 실행할 수 있습니다. 작업을 설정할 때 소프트웨어 명령 상자에 입력한 모든 명령은 ~/work/shared에서 실행되며 해당 process_output.log는 ~/work에서 끝납니다.